俄罗斯黑客组织利用TinyTurlaNG后门攻击欧洲非政府组织

关键要点

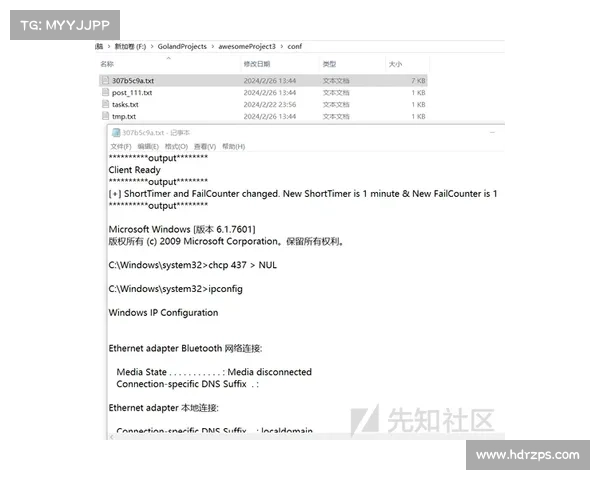

俄罗斯赞助的Turla网络威胁组织通过TinyTurlaNG后门攻击了多个欧洲非政府组织系统。攻击始于2023年10月,Turla随后使用定制的Chisel隧道软件进行横向传播。攻击主要针对波兰的实体,侵入初期主要通过配置Microsoft Defender的排除项来部署TinyTurlaNG。根据The Hacker News的报道,多个欧洲非政府组织的系统近期遭到俄罗斯国家支持的网络威胁行动Turla的攻击,黑客使用了TinyTurlaNG后门。攻击最早始于2023年10月,之后Turla在12月部署了自定义的Chisel隧道软件,以便在其他系统中扩展感染,随后在一个月后进行数据外泄活动,这一信息来自Cisco Talos的报告。

深入分析此次攻击活动发现,主要目标是位于波兰的实体。在初步攻击中,Turla利用初始访问漏洞来配置Microsoft Defender的排除项,从而成功部署TinyTurlaNG,进而实现侦察。研究人员表示,“一旦攻击者获得对新设备的访问,他们会重复进行创建Microsoft Defender排除项、投放恶意软件组件及建立持久性的活动。”

npv软件下载攻击者流程概述

阶段说明初始访问利用漏洞配置Microsoft Defender排除项部署后门部署TinyTurlaNG后门数据外泄收集并外泄敏感数据为了应对这样的网络威胁,组织应加强对系统的监控,及时更新安全软件,并对网络流量进行全面分析。有关该事件的更多信息,您可以访问Cisco Talos的报告。